Sicherheit in der Informationstechnik und Firewall-Konzeption

IT-Sicherheit ist in vielen IT-Abteilungen

zum Grund der Unruhe und Besorgnis geworden. Es gibt schlaflose Nächte durch erschreckende

Beispiele, die aufzeigen, warum vermeintlich durch Experten geschützte Netzwerke

den Verlust von vertrauliche Informationen und Daten sowie Reputation hinnehmen

mussten. Zudem ist die Sicherheit in der Informationstechnik gesetzlich zur Chef-Sache geworden und man

darf sich keine Fehler oder Nachlässigkeiten mehr leisten.

Die

von der GepaNet GmbH entwickelte IT-Sicherheit ermöglicht es, notwendige Sicherheitsmaßnahmen

in der Informationstechnik zum Schutz Ihrer Daten zu identifizieren und umzusetzen.

Dafür erstellen wir eine Strukturanalyse und eine Schutzbedarfsfeststellung.

Dazu wird die im Einsatz befindliche, als auch die in Planung

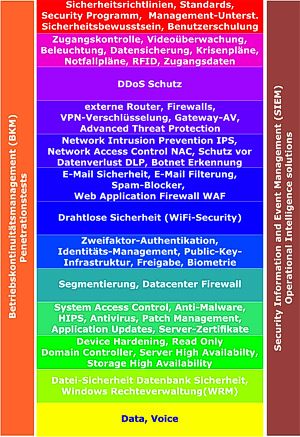

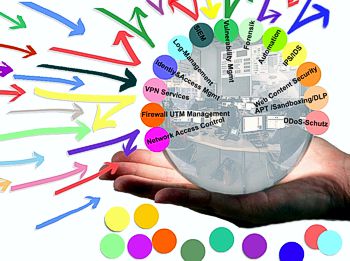

befindliche Informationstechnik analysiert. Die Sicherheitsaspekte Ihrer IT können wir fast

100 verschiedenen Sicherheits-Schichten zuordnen. (Rechts sehen Sie ein vereinfachtes Übersichtsmodell der Sicherheitsschichten) Die Aufgabenstellung

bei der Modellierung ihrer IT-Sicherheit besteht nun darin, für alle Bausteine

einer jeden Schicht zu entscheiden, ob und wie wird diese zur Absicherung Ihrer

Daten heranziehen müssen. Abschließend wird überprüft, ob die Gesamtstruktur

vollständig ist und keine Lücken aufweist. Die

von der GepaNet GmbH entwickelte IT-Sicherheit ermöglicht es, notwendige Sicherheitsmaßnahmen

in der Informationstechnik zum Schutz Ihrer Daten zu identifizieren und umzusetzen.

Dafür erstellen wir eine Strukturanalyse und eine Schutzbedarfsfeststellung.

Dazu wird die im Einsatz befindliche, als auch die in Planung

befindliche Informationstechnik analysiert. Die Sicherheitsaspekte Ihrer IT können wir fast

100 verschiedenen Sicherheits-Schichten zuordnen. (Rechts sehen Sie ein vereinfachtes Übersichtsmodell der Sicherheitsschichten) Die Aufgabenstellung

bei der Modellierung ihrer IT-Sicherheit besteht nun darin, für alle Bausteine

einer jeden Schicht zu entscheiden, ob und wie wird diese zur Absicherung Ihrer

Daten heranziehen müssen. Abschließend wird überprüft, ob die Gesamtstruktur

vollständig ist und keine Lücken aufweist.

GepaNet GmbH bietet dazu eine

breite Palette von Sicherheits-Diensten in der

Informationstechnik u.a.:

- Sicherheits-Analyse, Erstellung von Sicherheitsrichtlinien

- Netzwerk-Design und -Integration mit Berücksichtigung der aktuellen

Sicherheits-Standards und Sicherheits-Ebenen

- VPN-Implementationen (Virtual Private Network)

- Firewall-Installationen und Sicherheitstraining

- Network-Access-Control-Lösungen

- Einführung von Intrusion Protection Systemen

- Installation und Überwachung von Web Application Firewalls

- Netzwerksegmentierung durch Datacenterfirewalls

- Internet-/Intranet-Sicherheits-Lösungen für die Cloud

- Einführung und Verwaltung von Zweifaktor-Authentication Systemen

- Einführung von lokalen und Cloud-Backup-Systemen

- Einführung con SIEM-Lösungen für die globale Sicherheits-Übersicht

Weltweite Verbindungen über Internet sind wichtig - aber nur mit der nötigen

Sicherheit verantwortbar. Ein gut geplantes Firewall System und

Zugriffskontrolle im Netz, auf den Servern und den Clients kann Sie vor unberechtigten

Eindringlingen zuverlässig schützen und hilft Ihnen eine sichere Umgebung aufrechterhalten. Weltweite Verbindungen über Internet sind wichtig - aber nur mit der nötigen

Sicherheit verantwortbar. Ein gut geplantes Firewall System und

Zugriffskontrolle im Netz, auf den Servern und den Clients kann Sie vor unberechtigten

Eindringlingen zuverlässig schützen und hilft Ihnen eine sichere Umgebung aufrechterhalten.

Aber welche Art von System ist die beste? Welche Anforderungen sind unabdingbar?

Wie viele Außendienstmitarbeiter kann ich anschließen und wie am besten? Kann

das Reporting so ausgegeben werden, dass es nicht nur der Firewall-Manager,

sondern auch die Geschäftsleitung verstehet? Wie viel muss dafür budgetiert werden?

Die GepaNet GmbH kann Ihnen die Antworten

schnell und zuverlässig geben. Wir werden ihre Bedürfnisse analysieren, bieten

herstellerunabhängig die besten Lösungen

an, planen und installieren dann ein leistungsfähiges Firewall- und

Netzwerksicherheits-System, das Ihre

wertvollen Informationen und Daten schützen wird.

Internet-, Extranet- und Intranetsicherheit

Zusammen mit der Bedeutung des Internets als wichtiges

Kommunikationsmedium wächst leider auch das Gefahrenpotential bezüglich der

Datensicherheit im Unternehmen.

Interne IT-Ressourcen sowie über das Internet übertragene Daten und Geschäftsinformationen

müssen besonders geschützt werden. Daten und Applikationen, die aus dem

Internet in interne Netze importiert werden, sind zusätzlich auf

sicherheitsrelevante Eigenschaften zu überprüfen.

Die Anforderungen an die IT-Sicherheit reichen von der Zugangskontrolle, über

gesicherte Verbindungen durch Einsatz von Verschlüsselung bis hin zur

Vertraulichkeit und Unversehrtheit der Geschäftsdaten durch zentrale

Autorisierung und Virenschutz.

-

Remote Access Remote Access

- Benutzerbezogener Zugang (ADS, LDAP, Radius...)

- Corporate Directory

- SSL Verschlüsselung

- Single Sign-On

- Biometrische Zugangskontrolle (z.B. Fingerabdruckscanner)

- Smartcards

- Virtual Private Networks, VPN

- Secure Messaging

- Content Security

- Intrusion Detection / Prevention (IDS/IPS)

- Web Application Firewall (WAF)

- Network Access Control (NAC)

- Schutz vor unbekannten Bedrohungen (APT)

- Data Loss Prevention (DLP)

- Gateway-Virenschutz (GAV)

- Cloud-Sicherheit (Mehrfaktor-Authentizizierung, Cloud-Backup, Cloud-Firewalling, DDoS-Schutz, Cloud-Intrusion-Detection-Systeme, Datenverschlüsselung)

Die GepaNet GmbH berät Sie bei Planung und Einsatz der zur Verfügung stehenden Sicherheitstechnologien

und Standardprodukte und integriert diese in ihre bestehenden IT-Infrastruktur -

beispielsweise für Email-Verschlüsselung und sichere

Internetanwendungen.

Sie erhalten von uns kompetente Unterstützung bei

der Produktauswahl, bei Entwicklung und Schulung.

GepaNet Managed Security Services

Ihre IT Security – In den Händen von Sicherheits-Experten

Wir bieten Ihnen kontinuierlichen Schutz gegen neueste Angriffsmethoden und -technologien

zu überschaubaren und kalkulierbaren Kosten.

IT Technologien in Unternehmen sind einer ständigen Weiterentwicklung

unterworfen. Dadurch können Angreifer andauernd neue Strategien entwickeln, um

in Ihr Netzwerk und Ihre Daten einzudringen. Sie halten Ihre Schutzsysteme daher

stets auf dem aktuellsten Stand, spüren Fehler in den Systemen auf, und beheben

diese und werten Meldungen und Logsfiles über Angriffe aus. Diese permanente

Pflege, Wartung und Aktualisierung Ihrer Systeme verursachen jedoch

unkalkulierbare Kosten und einen enormen Aufwand, welcher Sie von den

eigentlichen Aufgaben abhält.

Für die dauerhafte Aufrechterhaltung eines angemessenen Sicherheitsniveaus

ist GepaNet Ihr Managed Security Services Partner (MSSP) und hält Ihre

Schutzschilde stets aktuell und übernimmt die Wartung und den fortlaufenden

Betrieb Ihrer Schutzsysteme. Ob Firewalls, Proxies, Web-Application Firewall,

Virtual Private Networks, AntiVirus, AntiSpam, Contentfilter, Intrusion

Detection, Malware-Prevention Endpoint Protection oder Authentifizierung – unser Managed Security

Services Angebot ist ebenso wie die Security Services in Schichten

aufgebaut und Sie wählen aus, was Sie brauchen. Für die dauerhafte Aufrechterhaltung eines angemessenen Sicherheitsniveaus

ist GepaNet Ihr Managed Security Services Partner (MSSP) und hält Ihre

Schutzschilde stets aktuell und übernimmt die Wartung und den fortlaufenden

Betrieb Ihrer Schutzsysteme. Ob Firewalls, Proxies, Web-Application Firewall,

Virtual Private Networks, AntiVirus, AntiSpam, Contentfilter, Intrusion

Detection, Malware-Prevention Endpoint Protection oder Authentifizierung – unser Managed Security

Services Angebot ist ebenso wie die Security Services in Schichten

aufgebaut und Sie wählen aus, was Sie brauchen.

Die Leistungen werden auf Ihre individuellen Sicherheits-Anforderungen

ausgerichtet und sind für Sie bestens kalkulierbar: Sie wählen aus unserem

Dienstleistungs-Portfolio die notwendigen Services aus und bestimmen damit Art

und Umfang der Leistungen sowie deren Kosten. Wir entlasten Sie von hohen,

unkalkulierbaren Betriebskosten und garantieren gleichzeitig umfassende

Sicherheit auf höchstem Niveau.

Sie profitieren von den umfassenden Fachkenntnissen unserer

IT-Security-Spezialisten. Unser Know-How kommt Ihnen insbesondere bei schnellen

Maßnahmen gegen neue Bedrohungen und Angriffsformen, sowie bei Consulting zur

Weiterentwicklung und zum Zusammenwirken Ihrer IT-Sicherheitssysteme zu Gute.

Unser MSSP Team ist stets auf dem aktuellsten Stand der IT-Sicherheits-Technik

und kann so blitzschnell und gezielt reagieren.

Beim Management und Umsetzung Ihrer Schutzsysteme beachten wir Ihre

speziellen Vorgaben und Richtlinien. Bei Änderungsanforderungen bewerten unsere

Experten die Sicherheitsauswirkungen und schlagen in bedenklichen Fällen

Alternativlösungen vor.

Beim Betrieb Ihrer Sicherheitssystemen müssen auch die rechtlichen Vorschriften

berücksichtigt und umgesetzt werden. Insbesondere bei der Verarbeitung von personenbezogenen Daten

und E-Mails können sich Ihre Mitarbeiter und Ihr Unternehmen aus Unkenntnis schnell in einer Grauzone

bewegen. Die GepaNet GmbH sorgt dafür, dass Ihre Daten und Informationen gesetzeskonform

verarbeitet und geschützt werden.

Durch unsere felxiblen Service-Level-Agreements (SLAs) erhalten Sie genau die

Dienste, die Sie benötigen. Wir stellen mit Ihnen die

Leistungsbausteine und Service-Level individuell zusammen und unterstützen Sie

dabei mit unserer Erfahrungen aus vielen Projekten.

Unser Angebot: IT-Sicherheit durch Erfahrung

Unsere Mitarbeiter aus der Fachabteilung Netzwerksicherheit und Firewall verfügen über eine langjährige

Erfahrung im Bereich IT-Sicherheit und Firewalling sowie ein entsprechend umfangreiches

Fachwissen.

In Anlehnung an das Grundschutzhandbuch (GSHB) des Bundesamts für Sicherheit

in der Informationstechnik (BSI) analysieren wir die Bedrohungen und definieren

Maßnahmen für Ihre IT-Security mit Sicherheit in Ihren einzelnen Systemen, Anwendungen und

allen Netzen.

Wir beraten Sie individuell und herstellerunabhängig und liefern Ihnen maßgeschneiderte

Lösungen zur technischen, organisatorischen und betrieblichen

Informationssicherheit.

|

Unternehmensweite Security Policy

Ziel der Information Security Policy ist es, die aus einer Risikoanalyse

gewonnenen Ergebnisse oder aber "Best Practice"-Empfehlungen in Form

von Sicherheitsgrundsätzen und Richtlinien für Ihr Unternehmen zu

definieren. Die IT Security Policy erstellt die Standards für das Sicherheitskonzept,

beschreibt Verantwortlichkeiten und Verhaltensregeln für Anwender und Betreiber

von IT-Systemen, Applikationen, Firewalls und Netzen. Sie definiert auch die Reaktionsmaßnahmen

auf sicherheitsrelevante Ereignisse und Verstöße gegen die Richtlinien. Ohne

eine unternehmensweite Security Policy sind alle anderen Sicherheitsmaßnahmen

unübersichtlich. Man wiegt sich in Sicherheit, obwohl kein umfassender Schutz

für die Organisation gegeben ist. Nur mit einem übergeordneten Konzept ist

sichergestellt, dass die Kombination der Einzelmaßnahmen einen

zusammenspielenden, wirksamen Schutz bieten. Die Information Security Policy muss für den Anwender nachvollziehbar sein und das

Management muss zu jeder Zeit voll hinter den Aussagen stehen.

-

Anforderungen Anforderungen

- Richtlinien und Standards

- Verantwortlichkeiten

- Berechtigungskonzept, Zugriffsschutz und die Zugriffskontrolle

- Organisation und Personal

- Betriebskonzept, SLA

- Überwachung, Penetrationstests

- Notfallplanung

- Training, Schulung

Ergebnis ist eine umfassende IT Security Policy, die im Rahmen eines

Sicherheitskonzepts den internen und externen Sicherheitsbedarf festlegt. Bei der Definition der Security Policy

werden auch Aussagen und Vorgaben über

technische, organisatorische und betriebliche Maßnahmen gemacht. Ob es

sich um Virenschutz, Intrusion Prevention, APT Schutz, Authentifizierung, Security Scanning,

Digitale Signaturen oder Firewall-Technologie handelt, unsere Experten stellen

ihr Know-how in allen Teilgebieten von IT-Security bereit. Unsere bisherigen Projekte haben gezeigt, dass sehr oft bereits

sicherheitsrelevante Richtlinien zur Nutzung einzelner IT-Systeme existieren.

Diese werden bei der Definition einer unternehmensweiten Security Policy berücksichtigt,

aber auch im Gesamtzusammenhang harmonisiert. Die unternehmensweiten Security Policy

stellt sicher, dass die einzelnen IT-Security Maßnahmen so eingesetzt werden,

dass sie im Zusammenspiel einen funktionierenden Schutzschild um das Unternehmen

und seine zu schützenden Informationen bilden.

Profitieren Sie von der Erfahrung unserer

Experten bei der Definition Ihrer unternehmensweiten IT Security Policy!

Netzwerk-Sicherheits-Audit

Noch

immer wird IT-Sicherheit von vielen Unternehmen vernachlässigt. Dabei drohen

hohe Strafen und ein Reputationsverlust, wenn ein Unternehmen personenbezogene

Daten oder vertrauliche Informationen verliert. Ebenso wird die Gefahr der

persönlichen Haftung der Geschäftsführung, für den wirtschaftlichen Schaden

durch unsichere IT-Systeme oder nicht ausreichende Schutzmechanismen, oftmals

unterschätzt. Sind Sie sich über die Sicherheit ihres Netzwerks: LAN, WAN, Intranet oder

Internet im Unklaren, empfehlen wir unser Netzwerk-Sicherheits-Audit. Das Audit

bietet einen umfassenden Überblick über den aktuellen Stand Ihrer IT-Sicherheit

und die Wirksamkeit Ihrer Sicherheitstechnologien. Diese Überprüfung gibt Ihnen

die entscheidende Unterstützung bei der Erkennung der Sicherheitsrisiken. Wir

liefern Ihnen eine vollständige Bewertung Ihrer IT-Security mit Sicherheits- und der

Leistungs-Charakteristik, inkl. Netzwerkverkehr und eine Liste der Sicherheitslücken. Noch

immer wird IT-Sicherheit von vielen Unternehmen vernachlässigt. Dabei drohen

hohe Strafen und ein Reputationsverlust, wenn ein Unternehmen personenbezogene

Daten oder vertrauliche Informationen verliert. Ebenso wird die Gefahr der

persönlichen Haftung der Geschäftsführung, für den wirtschaftlichen Schaden

durch unsichere IT-Systeme oder nicht ausreichende Schutzmechanismen, oftmals

unterschätzt. Sind Sie sich über die Sicherheit ihres Netzwerks: LAN, WAN, Intranet oder

Internet im Unklaren, empfehlen wir unser Netzwerk-Sicherheits-Audit. Das Audit

bietet einen umfassenden Überblick über den aktuellen Stand Ihrer IT-Sicherheit

und die Wirksamkeit Ihrer Sicherheitstechnologien. Diese Überprüfung gibt Ihnen

die entscheidende Unterstützung bei der Erkennung der Sicherheitsrisiken. Wir

liefern Ihnen eine vollständige Bewertung Ihrer IT-Security mit Sicherheits- und der

Leistungs-Charakteristik, inkl. Netzwerkverkehr und eine Liste der Sicherheitslücken.

Die detaillierte Auswertungen Ihrer IT-Security bilden die Basis für die Planung einer

sicherheits- und leistungsmäßigen Netzwerk- und System-Migration. Ein unsicheres Firmennetzwerk und mangelnde

innerbetriebliche IT-Sicherheit stellen eine erhebliche Bedrohung für den Geschäftserfolg

Ihres Unternehmen dar. Der Schutz Ihres Unternehmens ist eine Herausforderung, die eine hohe

Aktualität der Kenntnisse in einem sich rasant entwickelnden Umfeld

erfordert. Anhand dieser Auswertung können wir Vorschläge für Ihre

individuelle Situation erarbeiten. So kann eine individuelle

Sicherheitsstrategie für Ihr Unternehmen entwickelt und die

sicherheitsrelevanten Prozesse und Richtlinien optimieren werden.

Sicherheitsauditing / Risikoanalyse, Penetrationstests / Intrusion Detection

Durch die globale Vernetzung der IT-Systeme existiert ein gewaltiges

Bedrohungspotential, welches bis zum kompletten Stillstand einzelner Netze

führen kann. Die gefährlichsten Lücken sind dabei diejenigen, welche man

nicht kennt.

Im Rahmen von Securityaudits und Risikoanalysen identifizieren wir

Schwachstellen innerhalb der Netzwerkanbindung an das Internet und im internen

Netzwerk, welche Hackern den verdeckten Zugang ermöglichen.

Wir testen und bewerten die effektiven Schutzmechanismen für Ihre

Internet-Server und Firewalls sowie die Konfigurationen von anderen vom Internet

aus zugänglichen Servern. Zudem werden Angriffsversuche im Netzwerk an zentraler

Stelle erfasst. Die Verfügbarkeit der Systeme wird geprüft und Probleme der

Rechneradministration und Konfiguration werden frühzeitig festgestellt. Zusätzliche Penetrationsanalysen werden durchgeführt,

um Mängel bei Kennwörtern und Zugriffsberechtigungen sowie geöffnete Ports

oder unzulässige Dienste aufzudecken. Wir prüfen dabei ca. 10 000

verschiedenster Sicherheitslücken von Betriebssystemen, Anwendungen und

Netzwerk-Produkten.

- Ermittlung des Sicherheitstatus

- Erfassung der bestehenden Netzstruktur

- Definition des Schutzbedarfs / Risikos

- Identifikation der gefährdeten Komponenten

- Scanning

- Penetration der Firewalls

- Mitarbeiter Sensibilisierung für Social Engineering

- Sicherheitsbericht

- kontinuierliches Monitoring

Bei den von uns durchgeführten Firewall-Penetrationstests setzten

wir bewährte Netzwerk-Scanner und vor allem eigene Tools ein.

Der genaue Leistungsumfang der Sicherheitstests wird bedarfsorientiert und

individuell mit unserem Kunden gemeinsam festgelegt. Wir bieten Ihnen einmalige

und regelmäßige Sicherheitsüberprüfungen Ihrer IT-Systemen an.

Am Anfang der Risikoanalyse steht eine Gefahrenanalyse. Diese geht von der

Untersuchungen der Räumlichkeiten bis hin zu Viren und der

Eigenverantwortlichkeit. Dann folgt die physikalische Sicherheit bei Netzwerken

mit oder ohne Kabel. Nach dem BSI Grundschutz untersuchen wir alles, was sein

muss. Als nächster Teil steht dann die Sicherheit von Netzwerken zur

Betrachtung: Firewalls und Proxys, Topologien, Einbruchserkennung, Überwachung,

Remote-Access, Penetration-Tests und Audits. Und zuletzt die Systemsicherheit:

Serveraufbau- und Sicherheit, Websicherheit, die Secure-Shell, Unix- und

Windows-Sicherheit, Viren und Co. Disaster Recovery und als Abschluss der

Risikoanalyse die Datensicherheit und -integrität. Auf Wunsch stehen wir Ihnen auch nach Abschluss einer Sicherheitsanalyse als

Servicepartner für Monitoring und Weiterentwicklung Ihrer Systeme zur Seite,

beispielsweise durch das Aufsetzen von leistungsfähigen Intrusion Detection

Systems (IDS).

Management Beratung

GepaNet GmbH unterstützt Sie bei der Entscheidungsvorbereitung

und berät Sie bei Ihrer strategischen Informationssicherheitsplanung. Dabei

erfahren Sie, wie gut – oder fehlerhaft – Ihre IT-Abteilungen und die

geschäftlichen Unternehmensbereiche zusammenarbeiten. Und Sie erfahren, wie Sie

Ihre Strategien neu ausrichten können, um höhere Effizienz, Kosteneinsparungen

und unternehmensweit konkretere Ergebnisse im IT Bereich zu erzielen. GepaNet GmbH unterstützt Sie bei der Entscheidungsvorbereitung

und berät Sie bei Ihrer strategischen Informationssicherheitsplanung. Dabei

erfahren Sie, wie gut – oder fehlerhaft – Ihre IT-Abteilungen und die

geschäftlichen Unternehmensbereiche zusammenarbeiten. Und Sie erfahren, wie Sie

Ihre Strategien neu ausrichten können, um höhere Effizienz, Kosteneinsparungen

und unternehmensweit konkretere Ergebnisse im IT Bereich zu erzielen.

Kunden-Situation

Informationssicherheit (IS) muss als Querschnittsthema in die strategische

IT-Planung einbezogen werden, um Insellösungen zu vermeiden.

Sicherheitsanforderungen ergeben sich durch:

- Online-Anbindung von Geschäftsstellen, Geschäftspartnern und Lieferanten

- Breiteneinsatz von Telearbeitsplätzen und mobilen Geräten und BYOD

- Dezentralisierung und Outsourcing von Geschäftsprozessen und Organisationen

- Anbindung des Unternehmensnetzes an das Internet.

- Auslagerung von Inhalten zu Cloud Anbietern

Kunden-Anforderungen

-

Ausrichtung

von IT-Ressourcen an den übergeordneten Geschäftszielen Ausrichtung

von IT-Ressourcen an den übergeordneten Geschäftszielen

- Plattformunabhängigkeit zur Integration in heterogene Systemlandschaften

- Skalierbarkeit zur bedarfsgerechten Nutzungstiefe der ITS-Dienste

- Modularität zur leichten Integration von neuen mit bestehenden Technologien in Prozessen und Anwendungen

- Standards für Schnittstellen, Protokolle, Kryptoalgorithmen

- Nachvollziehbarkeit durch geeignete Auditing-Funktionen

- Benutzer- und Betreiberfreundlichkeit durch Single Sign-On und rollenbasierte Berechtigungskonzepte

- Machbarkeitsanalysen

- Entscheidungsvorbereitung

- strategische Planung

- Roadmap zur IT-Sicherheit

Kunden-Ziele

- Verschlüsselung / Filtermechanismen für Vertraulichkeit, Integrität, Verfügbarkeit von Informationen des Unternehmens

- zentrale Authentisierungsfunktionen für Identifikation bzw. Authentifizierung von Benutzern

- zentrale Autorisierungsinstanzen regulieren die Teilnehmer-Autorisierung auf IT-Ressourcen/-Dienste

- digitale Signaturen und Zertifikate als Basis für Verbindlichkeit bzw. Nichtabstreitbarkeit von Transaktionen innerhalb der IT-Geschäftsprozesse

- Bedarfsgerechte Verfügbarkeit von elektronischer Unterschrift und Verschlüsselung an jedem vernetzten Arbeitsplatzsystem (inhouse, mobil)

- wirksamer Zugangs- und Zugriffsschutz für alle IT-Systeme und Netze im Unternehmen

Firewall Auswahl

Der Einsatz von Firewalls erfordert eine individuelle Risikoanalyse durch den

Anwender und ein genaues Verständnis, was ein bestimmter Firewall-Typ eines

bestimmten Firewall-Herstellers leisten kann und was nicht. GepaNet GmbH bietet Ihnen

- durch die Kenntnis von über 20 Firewall-Herstellern und über 1000 eingesetzter

Firewalls - ein gezieltes und herstellerunabhängiges Firewall-Auswahl-Consulting. Der Einsatz von Firewalls erfordert eine individuelle Risikoanalyse durch den

Anwender und ein genaues Verständnis, was ein bestimmter Firewall-Typ eines

bestimmten Firewall-Herstellers leisten kann und was nicht. GepaNet GmbH bietet Ihnen

- durch die Kenntnis von über 20 Firewall-Herstellern und über 1000 eingesetzter

Firewalls - ein gezieltes und herstellerunabhängiges Firewall-Auswahl-Consulting.

Firewalls zählen zu den zwingenden Grundlagen bei IT-Sicherheitsmaßnahmen.

Viele Firmen und Unternehmen sind sich deshalb sicher, in diesem Bereich der

Netzwerksicherheit absolut keinen Nachholbedarf zu haben. „Wir haben ja schon

seit Jahren eine Firewall!“ Die Erfahrung zeigt aber, dass viele Unternehmen

durch die Vielfalt an verschiedenen Firewall-Lösungen oft unzureichende oder

falsche Sicherheitsstrategien implementiert haben.

Netzwerk-Firewalls, NextGeneration-Firewalls, WAF Firewalls, virtuelle

Firewalls Dataprotection Firewalls Software-Defined Protection Firewalls und

UTM-Firewall, sie alle haben ihre speziellen Aufgaben, Einschränkungen und

Analysefunktionen. Nur wenn darüber Klarheit besteht, kann der Firewall-Einsatz

wirklich die Netzwerksicherheit bieten, die man sonst nur zu haben glaubt.

Falsche Vorstellungen über die Leistung einer Firewall führen zur

Scheinsicherheit im Netzwerk.

Wenn es um die Suche nach einer neuen Firewall-Lösung oder die Ablöse einer

bestehenden Firewall geht, starten viele gleich mit der Recherche nach neuen

Modellen, den entsprechenden Anbietern und den Preisen. Damit aber die

Firewall-Lösung wirklich zu den Sicherheits- und Performance-Anforderungen des

eigenen Netzwerkes passt, muss vor der Anbieteranalyse eine Analyse der eigenen

Sicherheitsanforderung und der internen Netzwerke stehen.

Die vorhandenen und geplanten Netzwerkanwendungen gilt es ebenso zu

berücksichtigen wie aktuelle Bedrohungen und vor allem den zu erwartenden Bedarf

an interner und externer Netzwerkbandbreite. Schließlich sollen Firewalls nur

den unerwünschten oder gar gefährlichen Verkehr blockieren, der erlaubte und

benötigte Verkehr soll aber ungehindert mit Portgeschwindigkeit fließen können.

Unternehmen müssen sich also im Vorfeld Gedanken darüber machen, ob sie die

Firewall selbst betreiben und pflegen wollen bzw. können oder ob dies

Teilverwaltet oder durch einen Full Managed Service geschehen soll. Bei der Wahl

der passenden Lösung spielen viele Faktoren eine Rolle, unter anderem:

- Interner und externer Bandbreitenbedarf

- Notwendige Verfügbarkeiten

- Zonentrennung

- Unternehmensgröße

- bestehende und geplante Netzwerkstruktur

- öffentliche Server

- anzubindende Standorte

- Art der Nutzer und ihrer Zugriffe

- vorhandene Sicherheitslösungen im Netzwerk

- verfügbare Ressourcen für die Firewall-Administration

- abzusichernde Applikationen

- Einbindung in Verzeichnisstrukturen, z.B. LDAP, ADS, RADIUS

- Nutzung von Virtualisierung und Cloud Computing

Deshalb ist es wichtig vor der Firewall-Installation

eine Firewall-Konzeption auszuarbeiten, welche die eigenen Sicherheitsrichtlinien

umsetzt. GepaNet GmbH bietet Ihnen dazu Consulting, Planung, und Auswahl

von Firewallsystemen und zeigt ihnen, welche Firewallkonzepte es derzeit gibt

und wie Sie als Unternehmen die richtige Lösung für sich finden.

Installation von Firewallsystemen

Ganz selbstverständlich schließen sich Firmen jeder Größe an das

Internet an. Dass dieser Anschluss durchaus auch seine gefährlichen Seiten hat,

sieht inzwischen auch eigentlich jeder ein. Deshalb muss man nicht nur dem Bedürfnis nach hohem

Datendurchsatz gerecht werden, sondern zur Sicherung des Internet-Zugangs

eine Datenschutz-Einrichtung - ein Firewall-System - planen, welches das

interne Unternehmensnetz vor Gefährdungen von außen schützt.

Ein Firewallsystem trennt dabei zwei oder mehr Netzwerke mit unterschiedlichem

Schutzbedürfnis voneinander. Die Hardwarekomponente der Firewall besitzt

mehrere physikalische oder logische Netzwerkschnittstellen, an denen die zu trennenden Netze

angeschlossen sind. Eine Firewall schützt somit Ihr internes Firmennetzwerk vor unerlaubten

Zugriffen aus dem Internet, externen Netzwerken oder anderer Abteilungen heraus. Ohne eine Firewall ist Sicherheit im Internet nicht

denkbar. Grundsätzlich sollten nur solche Zugriffe auf Ihr internes Netzwerk zulässig

sein, die explizit erlaubt wurden. Bei der Konfiguration einer Firewall gilt es

daher die besten Regeln zwischen erwünschter Sicherheit und möglichen

Netzwerk-Applikationen zu finden. Auch zwischen zwei oder mehreren

organisationsinternen Netzwerk-Zonen muss eine Firewall verwendet werden, um dem

unterschiedlichen Schutzbedarf der Zonen Rechnung zu tragen, beispielsweise bei

einer Trennung zwischen dem Betriebsnetz, Produktionsnetz oder Büronetz vom Netz der

Personalabteilung, in dem personenbezogene Daten gespeichert sind.

Ein weiterer Schritt zur Erhöhung der Sicherheit ist die Einrichtung einer Demilitarized zone (DMZ)

als Bus- oder Sterntopologie, oder der Aufbau von Virtual private networks (VPN) zwischen den verschiedenen

Standorten ihres Unternehmens und/oder zu ihren Geschäftspartnern sein.

Für die Konfiguration einer Firewall muss der Administrator tiefgreifende

Kenntnisse über Netzwerkprotokolle, Ports, Routing, Netzwerk- und

Informationssicherheit besitzen. Bereits kleine Fehler können die Schutzwirkung

Ihrer Firewall aushebeln.

Analyse von vorhandenen Firewall Systemen Analyse von vorhandenen Firewall Systemen- Firewall Konzept

- Installation von Firewall Systemen

- Konfiguration von Firewalls

- Intrusion Detection

- Einrichtung von Virtual Private Networks (VPN)

- Demilitarized Zones (DMZ)

- Virenschutz (Gatewayscanner)

- Spamschutz (Gatewayscanner)

- APT-Erkennung, Data Loss Prevention (DLP)

- Firewall Dokumentation mit Diensten, Regel, Berechtigungen, Verbindungen, Tunneln

- Monitoring der Firewalls Systeme

- Analyse der Firewallprotokolle

- Wartung und Update der Firewalls

- Revisionsplanung und Revision

- Penetrationstests

Unsere Fachabteilung für Firewalls installiert und konfiguriert alle gängigen Firewall Produkte. Wir

bieten Ihnen die Konzeption, Installation, Konfiguration und den Betrieb der Firewall auch

im Paket zu einem festen Preis an. Bei professionellen Hardware Firewalls kennen wir

uns hauptsächlich mit folgenden Herstellern aus:

Unsere Firewall Experten kennen und analysieren jedoch auch Rhode&Schwarz,

Stormshield, SX-Gate McAfee, Kerio und Linux Free Firewalls. Wenn Sie

also schon eine Firewall installiert haben oder einfach wissen möchten, welchen Risiken Ihr Netz ausgesetzt ist, können

wir Ihnen eine Analyse der aktuellen Firewall-Einstellungen oder einen Penetrationstest anbieten.

|